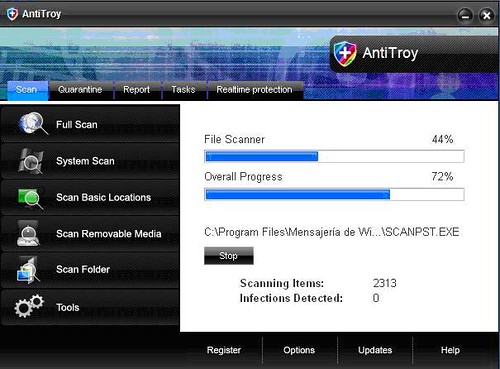

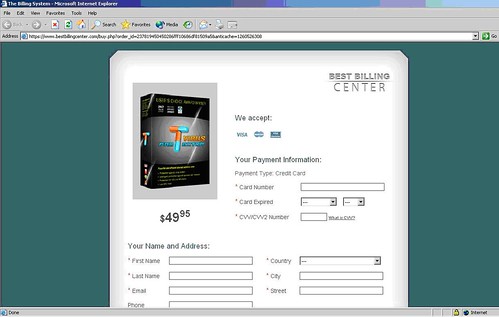

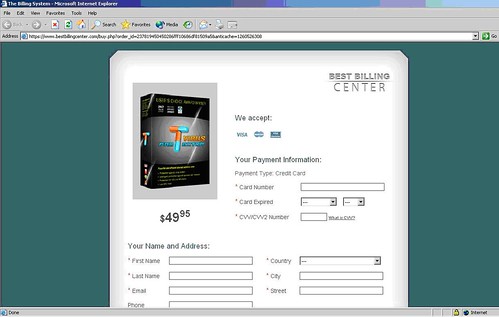

No entanto, para activarem o produto, os utilizadores devem pagar uma quantia ao suposto fabricante desse anti-malware. Posteriormente, os utilizadores recebem um código que deve ser introduzido no programa. Ao fazê-lo, o código malicioso deixa de mostrar avisos relacionados com ameaças, para que os utilizadores que pagaram pelo produto julguem ter ficado desinfectados, quando na realidade as ameaças mostradas não existiam, e estes utilizadores deixaram de estar protegidos pela solução legítima que tinham anteriormente. Como resultado, para além de terem pago por uma solução não existente, os dados bancários introduzidos podem ser utilizados pelos hackers para roubar mais dinheiro.

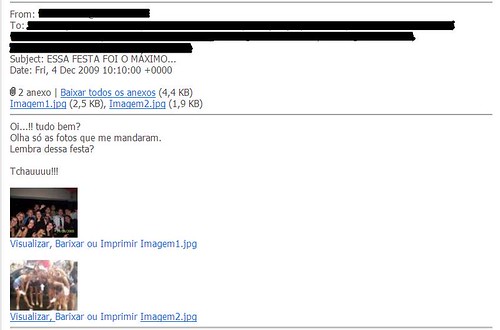

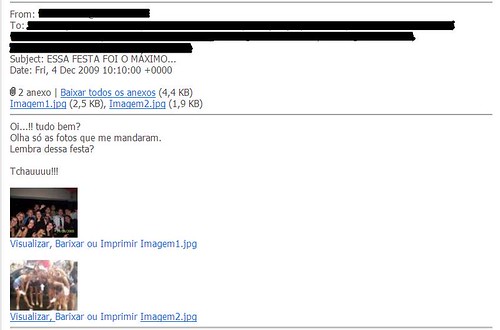

O Banbra.GMH é um banker Trojan, normalmente inserido num e-mail que indica conter fotografias de uma festa. Ao tentar transferir-se as supostas fotos, é descarregado um ficheiro com o nome "convite.zip" que contém um executável com o mesmo nome. Ao executá-lo, é simulado um erro que informa que o programa de visualização de imagens necessita de ser encerrado. Antes de o fazer, lança outro executável e um ficheiro DLL. Este segundo executável será iniciado em cada sessão de utilizador e registará o DLL como plug-in para o Internet Explorer, criando dois ficheiros para onde recolhe os dados bancários introduzidos pelo utilizador no browser, enviando-os posteriormente para os hackers.

Para terminar, o Kates.D é um Trojan que modifica as configurações do Windows. Bloqueia o acesso a websites, redireccionando os utilizadores para outro site e monitorizando o tráfego de rede. Adicionalmente, procura e termina processos relacionados com antivírus e outras soluções de segurança informática.

Mais informação sobre estes e outros códigos maliciosos disponível na Enciclopédia da Panda Security em http://www.pandasecurity.com/homeusers/security-info/about-malware/encyclopedia/ .

O Banbra.GMH é um banker Trojan, normalmente inserido num e-mail que indica conter fotografias de uma festa. Ao tentar transferir-se as supostas fotos, é descarregado um ficheiro com o nome "convite.zip" que contém um executável com o mesmo nome. Ao executá-lo, é simulado um erro que informa que o programa de visualização de imagens necessita de ser encerrado. Antes de o fazer, lança outro executável e um ficheiro DLL. Este segundo executável será iniciado em cada sessão de utilizador e registará o DLL como plug-in para o Internet Explorer, criando dois ficheiros para onde recolhe os dados bancários introduzidos pelo utilizador no browser, enviando-os posteriormente para os hackers.

Para terminar, o Kates.D é um Trojan que modifica as configurações do Windows. Bloqueia o acesso a websites, redireccionando os utilizadores para outro site e monitorizando o tráfego de rede. Adicionalmente, procura e termina processos relacionados com antivírus e outras soluções de segurança informática.

Mais informação sobre estes e outros códigos maliciosos disponível na Enciclopédia da Panda Security em http://www.pandasecurity.com/homeusers/security-info/about-malware/encyclopedia/ .

{mosgoogle}